Hemen her gün kişisel verilerin "kullanıcının bilgisi dışında" toplandığı yeni yeni ortamlar keşfediliyor. Hatta bunlar siz daha yazarken, ne yazdığınızı kayıt altına alıyorlar. Oysa, kullanıcılar "gönder" tuşuna basmadan önce yazılanların silinebileceğini ve kimsenin görmeyeceğini sanıyor, ama yeni yayımlanan bir araştırmaya göre durum her zaman böyle değil.

KU Leuven, Radboud Üniversitesi ve Lozan Üniversitesi'nden bir araştırma ekibi, tuhaf bir durumu ortaya koyan bir araştırma yayınladılar. Araştırma grubu, en çok okunan 100 bin küresel web sitesinde üçüncü taraf izleyicilerin veri toplama süreçlerini analiz etti. Sonuçlar, "Sızdıran Formlar: Form Göndermeden Önce E-posta ve Parola Sızıntısı Çalışması" adlı araştırma makalesinde yayımlandı[1].

Araştırma, sitelerin kullanıcıdan habersiz olarak bu verileri toplamak için kullandığı birkaç farklı yöntem olduğunu buldu. Bazı siteler, "gönder (enter)" tuşuna basmasanız bile sitede yaptığınız her tuş vuruşunu kaydediyor. Diğerleri, kullanıcı bir kez tıkladığında, bir gönderim formundaki bir alandan bilgileri alıyor.

Kullanıcıdan habersiz kaydedilen veriler, kullanıcının e-posta adresi, adı-soyadı, kullanıcı adı, formlara yazılan mesajlar ve şifreler gibi kişisel bilgileri içeriyor. Çoğu kullanıcı içeriği gönderirken bile gizli kaldığını ve üçüncü taraflara sızdırılmadığını sanıyor. Çünkü tarayıcılar, bu etkinliği kullanıcıya açıklamaz; verilerin üçüncü taraf komut dosyaları tarafından toplandığına dair bir gösterge yoktur.

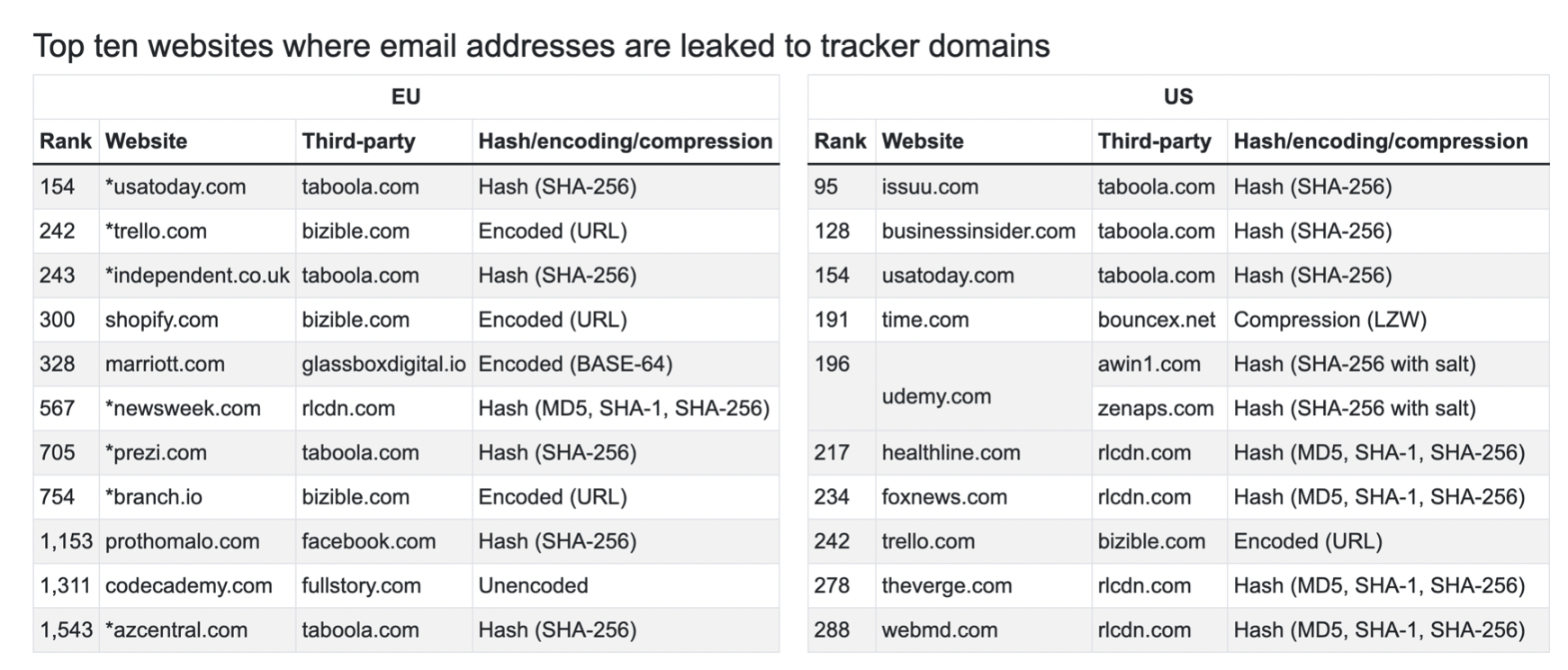

Aşağıda üçüncü taraflara e-mail verisi sızdıran ilk 10 site sıralanmış.

(Şubat 2022'ye kadarki durum)

(Şubat 2022'ye kadarki durum)Araştırmaya göre, Amerikalıların e-mail adresleri ile ilgilenen daha fazla. Avrupa Birliği'nden en çok kullanılan 100 bin web sitesine bağlanırken 1844 siteye ve Amerika Birleşik Devletleri'nden aynı site grubuna bağlanırken 2950 siteye e-posta sızdırıldı. AB konumundan bağlanırken e-posta sızdıran sitelerin çoğu, yüzde 94,4'ü ABD'den bağlanırken de e-posta sızdırdı.

Mobil web tarayıcılarını kullanırken sızıntı, her iki durumda da biraz daha düşüktü. Avrupa Birliği'ndeki bir konumdan bir mobil tarayıcı kullanırken 1745 site e-posta adreslerini sızdırdı ve 2 bin 744 site ABD'deki bir konumdan e-posta adreslerini sızdırdı.

Araştırmaya göre, sızıntıların yüzde 60'ından fazlası masaüstü ve mobil sürümlerde aynıydı.

Araştırmacılar, bunun nedenini GDPR olarak yorumluyor. Avrupa'nın Kişisel verileri koruma düzenlemesi olan "Genel Veri Koruma Yönetmeliği", siteler ve hizmetler kişisel veri toplarken geçerlidir. Kişisel verileri işleyen kuruluşlar, GDPR'ye uymaktan sorumludur.

Araştırmacılar, üçüncü şahıslar tarafından e-posta hırsızlığının "en az üç GDPR kuralını ihlal edebileceğine" inanıyor.

Bağlantılar sırasında yalnızca AB'deki 7 bin 720 site ve ABD'deki 5 bin 391 site izin açılır pencereleri görüntüledi. Bu, tüm AB sitelerinin yüzde 7,7'si ve tüm ABD sitelerinin yüzde 5,4'ü demektir.

Araştırmanın ilginç bir sonucu da, Meta (Facebook) ve TikTok'un pazarlama izleyicileri Meta Pixel ve TikTok Pixel benzer şekilde veri topladığını görmek oldu. "Pazarlama İzleyicileri" binlerce web sitesine dağıtılıyor. "Otomatik Gelişmiş Eşleştirme"[2][3] sayesinde bir kullanıcı bilgilerini gönderdiğinde TikTok ve Meta'nın diğer web sitelerinden kendi kullanıcı verilerini toplamasına izin veriyor.

Ancak, yukarıda bahsedilen izleyiciler gibi, Meta ve TikTok da kullanıcı bir "gönder" düğmesini tıklamadan önce bu verileri topluyor. Meta bu taktiği TikTok'tan çok daha sık kullanıyor, ABD'de 8 binden fazla site ve Avrupa'dan 7 bin 300 site üzerinden Meta bu bilgilerini topluyor. TikTok Pixel, yalnızca ABD kullanıcıları için 154 sitede ve Avrupa'daki kullanıcılar için 147 sitede bulundu.

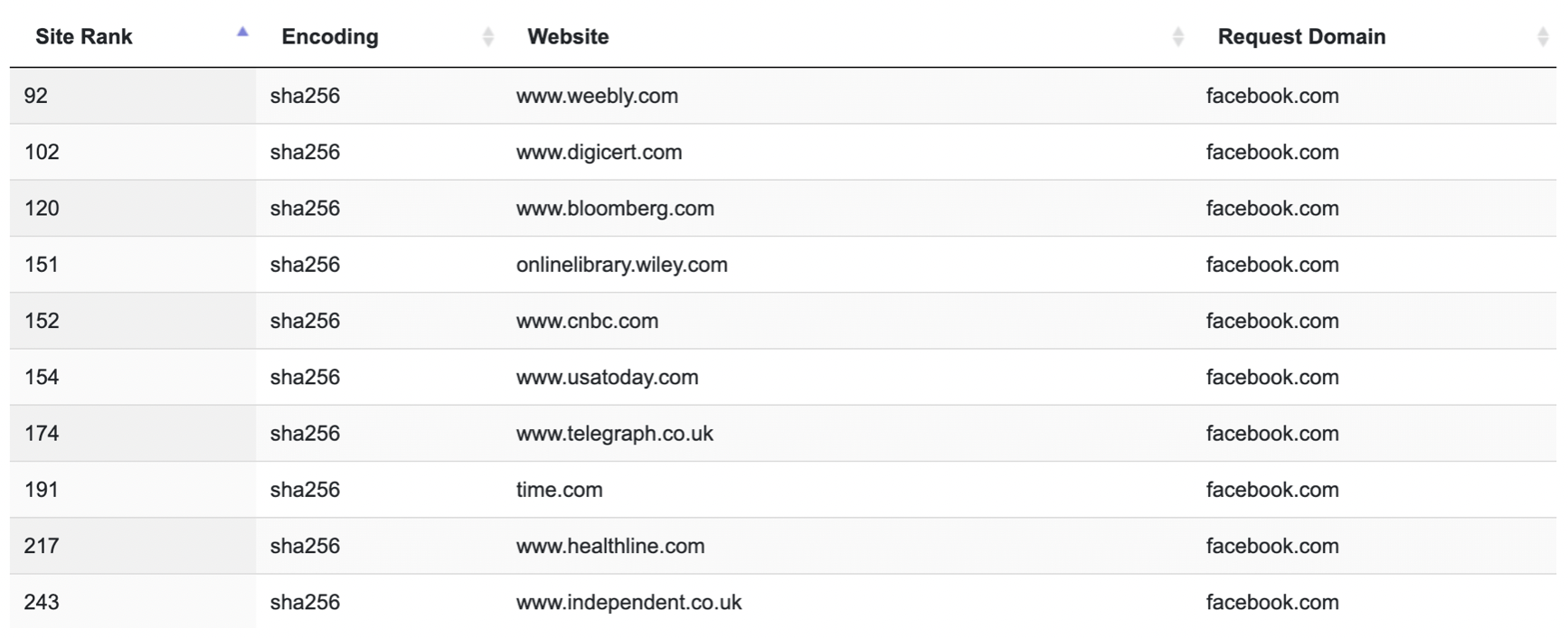

Facebook'un gizlice kullanıcıları takip ettiği, sitelerden ilk 10 tanesi (8000'den fazla site var.)

Facebook'un gizlice kullanıcıları takip ettiği, sitelerden ilk 10 tanesi (8000'den fazla site var.) Araştırmacılar bu durumu mart ayında Meta'ya (Facebook) bildirdiler[1]. Şirket, davaya bir mühendis atadı, ancak başka bir gelişme olmamış. TikTok ise nisan ayında bilgilendirildi[1], o da bir daha cevap dönmemiş.

Bu arada Facebook’un iPhone’lardaki yeni ATT uygulaması yüzünden 1 yıl içinde değerinden 400 milyar dolar kaybettiğini hatırlarsak, veri toplamada ne kadar açgözlü davrandıklarını daha iyi anlayabiliriz [4].

Bütün bu veriler nasıl kullanılıyor derseniz ya da sadece reklam için kullanılıyor sanıyorsanız, yanılırsınız. Cambridge Analytica gibi "seçimi manipüle etmeye yarayan araçlar" işte tam da bunlar. Her taraftan sizinle ilgili bilgi toplamaya çalışıyorlar.

Site bazında bakıldığında ise, moda/güzellik siteleri tüm vakaların yüzde 11,1 (AB) ve yüzde 19'unda (ABD) veri sızdırdı. Bunu yüzde 9,4 (AB) ve yüzde 15,1 (ABD) ile Online alışveriş, yüzde 6,6 (AB) ve yüzde 10,2 ile General News izledi (ABD) ve yüzde 4,9 ile Yazılım/Donanım (AB) ve yüzde 6,1 ile İşletme (ABD) siteleri takip etti.

Çoğu site, genellikle reklam amaçlı veya web sitesi hizmetleri için üçüncü taraf komut dosyaları yerleştirir. Bu komut dosyaları, örneğin reklam gelirini artırmak için profiller oluşturmak için kullanıcıları izleyebilir.

Araştırmaya göre, form verilerini sızdıran sitelere en fazla "izleme" yollayan beş kuruluş:

Avrupa Birliği'nde

Amerika Birleşik Devletleri'nde

AB'den ziyaret ederken 327 sitede Taboola, ABD'den ziyaret ederken 524 sitede LiveRamp bulundu. Araştırmacılar daha fazlasını da yayımladı[5].

Web tarayıcıları, üçüncü taraf komut dosyalarının, kullanıcıların sitelere girdiği verileri göndermeden önce toplayıp toplamadığını kullanıcılara açıklamaz. Araştırmacılar Google Chrome, Firefox ve Safari kullanarak küçük bir test yaptılar. Bunlar kullanıcı verilerini koruyamadı.

Brave veya Vivaldi gibi yerleşik reklam engelleme işlevine ve uBlock Origin gibi reklam engelleme uzantılarına sahip tarayıcılar, veri sızıntısına karşı daha iyi koruma sağlıyor. Mobil cihazlardaki kullanıcılar, uzantıları destekleyen veya varsayılan olarak reklam engelleme işlevini içeren tarayıcıları kullanabilir.

Araştırmacılar buna karşılık bir tarayıcı uzantısı olan "LeakInspector"ı geliştirdi. Kullanıcıları sniffing saldırıları hakkında bilgilendirmek ve kişisel bilgiler içeren istekleri engellemek için tasarlanan LeakInspector, aktifken kullanıcı verilerini koruyor.

Uzantının kaynağı GitHub'da mevcut[6]. Geliştiriciler, yalnızca Manifest 2'de bulunan özelliklere erişim gerektirdiğinden, uzantıyı Chrome Web Mağazası'na gönderemedi. Google, Manifest 3 uzantılarını yalnızca Chrome Web Mağazası'nda kabul eder. Firefox için Mozilla Eklentileri mağazasında bir Firefox uzantısı yayınlanıyor.

[1] Leaky Forms: A Study of Email and Password Exfiltration Before Form Submission

[2] Site İçin Gelişmiş Eşleştirme Hakkında

[4] unknown_tracker_domains.csv

[5] Leaky Forms